专栏名称: Bypass

| 致力于分享原创高质量干货,包括但不限于:渗透测试、WAF绕过、代码审计、安全运维。 闻道有先后,术业有专攻,如是而已。 |

今天看啥

微信公众号rss订阅, 微信rss, 稳定的RSS源

目录

相关文章推荐

|

传媒招聘那些事儿 · ⭐️邮箱直投!爱奇艺全职新媒体运营岗位!· 3 天前 |

|

|

前程无忧51job · 企业招到大学毕业生,第一年工资由政府发· 3 天前 |

|

实习僧 · 拼多多急急急急招实习生!包三餐!· 3 天前 |

|

前程无忧51job · 有生之年,我们能看到调休取消吗?· 4 天前 |

|

实习僧 · lululemon招人啦!月薪1.8W,享热 ...· 4 天前 |

推荐文章

|

传媒招聘那些事儿 · ⭐️邮箱直投!爱奇艺全职新媒体运营岗位! 3 天前 |

|

|

前程无忧51job · 企业招到大学毕业生,第一年工资由政府发 3 天前 |

|

实习僧 · 拼多多急急急急招实习生!包三餐! 3 天前 |

|

前程无忧51job · 有生之年,我们能看到调休取消吗? 4 天前 |

|

金乡大蒜辣椒国际交易市场 · 商机在线大蒜购销信息 3 年前 |

|

金融法视界 · 【集结号】支持原创 投稿征集新互动! 3 年前 |

|

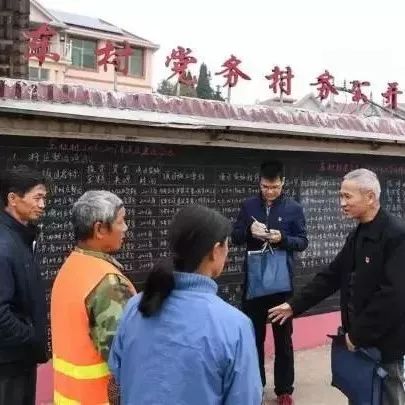

澎湃新闻 · 愤怒!扶贫资金竟被这样腐败,中纪委曝光典型 6 年前 |