专栏名称: Ginkgo信息安全实验室

| 低调求发展 |

今天看啥

微信公众号rss订阅, 微信rss, 稳定的RSS源

目录

相关文章推荐

|

旅行雷达 · 东南亚马尔代夫审美疲劳了?直飞免签南太平洋岛 ...· 15 小时前 |

|

环球旅行 · 为什么我建议你买几十块的衣服?· 2 天前 |

|

璞缇客精品酒店 · 在国外火成爆款的时髦度假方式,在国内却被认为 ...· 3 天前 |

|

旅行雷达助手 · 【新加坡游搜索暴涨5倍】国庆1K5新疆,跨年 ...· 3 天前 |

|

迈点研究院 · 2024年5月住房租赁产业发展报告· 4 天前 |

推荐文章

|

环球旅行 · 为什么我建议你买几十块的衣服? 2 天前 |

|

迈点研究院 · 2024年5月住房租赁产业发展报告 4 天前 |

|

丁香园 · 医生级别越高,越爱喝咖啡?(内有福利) 2 月前 |

|

建筑师杂志 · 上海百年邬达克建筑【宏恩医院】最近长高了1.2米 2 年前 |

|

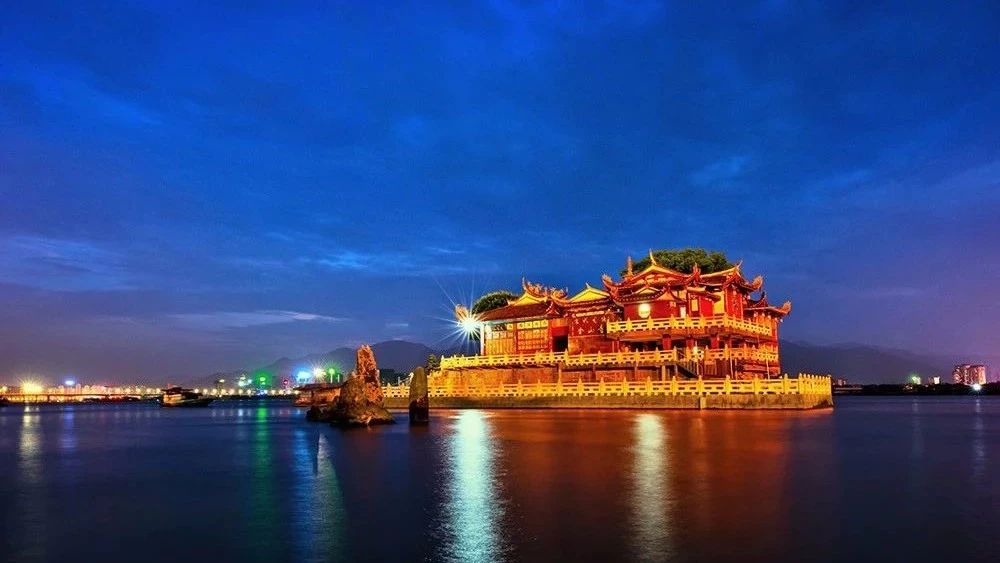

福建省摄影家协会 · “新发现、见鼓楼”摄影大赛7月18日投稿作品选登 5 年前 |